Хакерлік утилиттер және мысалдар, олардан қорғану

жиі пайдаланушылар ДК тап қауіптермен подстерегающими оларды желі, тура түсіну, кем дегенде, негіздерін қорғау зиянкестер. Хакерлік утилиттер - бағдарламалар, зиян келтіреді қашықтағы компьютер. Өздері олар емес, бірде-троянскими платформалармен, бірде-вирустармен және залал келтіруі мүмкін мүлдем ешқандай зиян барлық жергілікті құрылғыларына орнатылған. Алайда, бұл мәселе күн өткен сайын азайып мектебінің қыздар командасы қатысып қайтты. Изучим бар.

Қандай бағдарламалар жатады хакерским утилитам

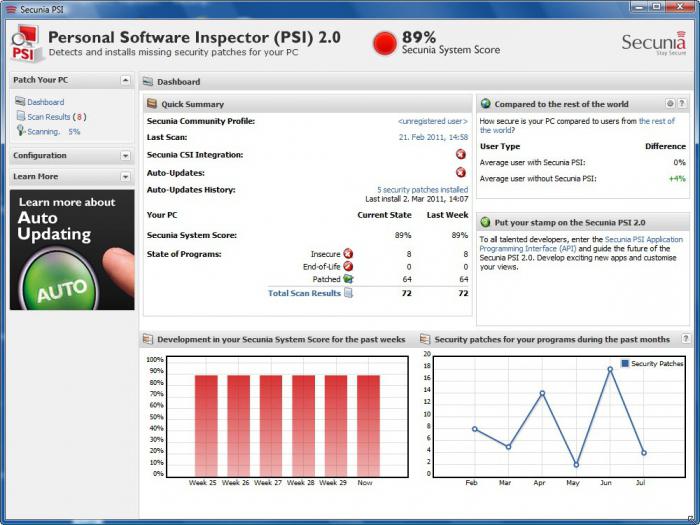

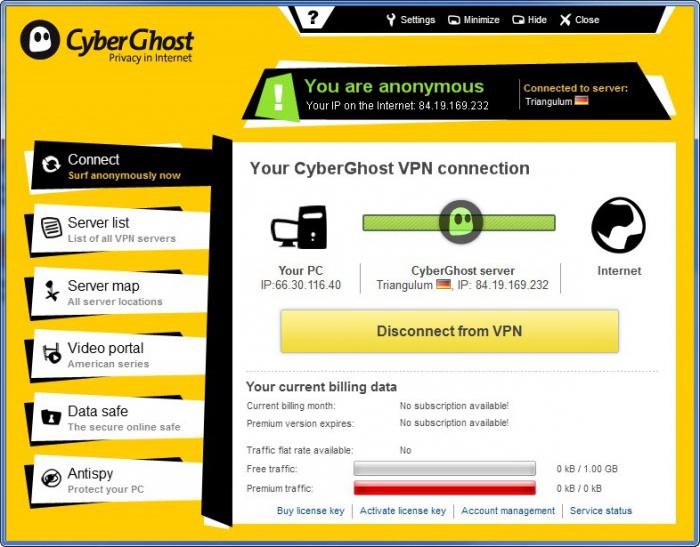

осы бағдарламаларға жатады: хакинг құралдар автоматтандыру қалыптастыру вирустар, трояндық бағдарламалар мен құрттар үшін әзірленген құру ұқсас; бағдарламалық кітапханалар, утилиттер, жасырып коды “науқастарды” файлдарды жылғы тексеру кіріссе (шифровальщики файл); әр түрлі “әзіл”, усложняющие жұмысын құрылғысы бар;, - деп хабарлайды пайдаланушыға туралы жалған ақпарат іс-әрекеттер жүйесі; басқа да коммуналдық, келтіретін немесе өзге де тәсілмен залал алыстатылған немесе осы компьютер.  Негізгі пайдаланушылар саны түсінбейді салдары іс-қимыл осындай бағдарламалар дербес компьютерлер және компьютерлік желілер, сақтайды, тіпті қарапайым талаптар мен қауіпсіз жүріс-тұрыс қағидасы. Дегенмен қазір әзірленіп, көптеген үшін күрес хакерскими шабуыл. Табысты күрес жүргізілуде үздік снифферами, утилитами сканерлеу үшін желілерді іздеу үшін осалдықтар үшін осалдықтарды пайдалану үшін тиімді SQL-инъекциялар үшін брутфорса, бұзу үшін Wi-Fi, IDS үшін пакеттермен үшін реверсинга.

Негізгі пайдаланушылар саны түсінбейді салдары іс-қимыл осындай бағдарламалар дербес компьютерлер және компьютерлік желілер, сақтайды, тіпті қарапайым талаптар мен қауіпсіз жүріс-тұрыс қағидасы. Дегенмен қазір әзірленіп, көптеген үшін күрес хакерскими шабуыл. Табысты күрес жүргізілуде үздік снифферами, утилитами сканерлеу үшін желілерді іздеу үшін осалдықтар үшін осалдықтарды пайдалану үшін тиімді SQL-инъекциялар үшін брутфорса, бұзу үшін Wi-Fi, IDS үшін пакеттермен үшін реверсинга.

Күрес хакерскими утилитами

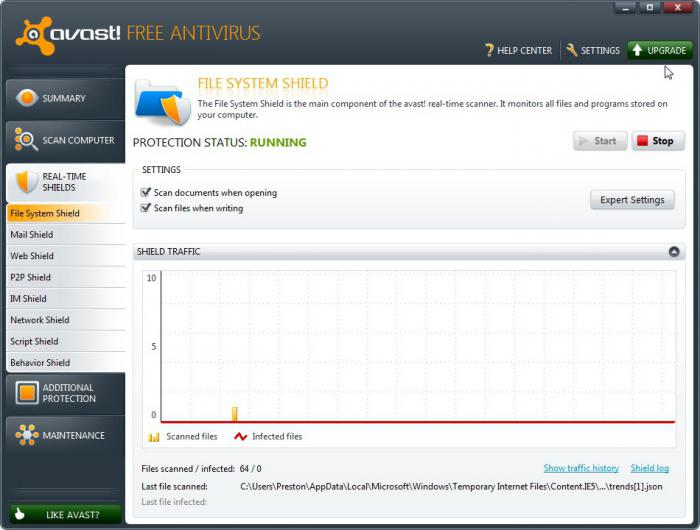

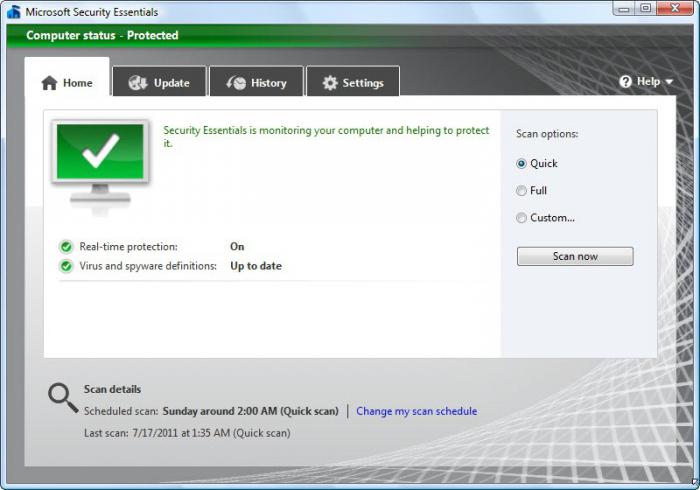

сол күні қалай пайда болды? хакерлік утилиттер, басталды және олармен күрес. Әзірленді көптеген үшін. Осы мақалада біз қарастырамыз оның бір бөлігі. HackTool. Бұл бағдарлама пайдаланылады әр түрлі зиянкестермен кезде қашықтағы немесе жергілікті компьютерге шабуыл ұйымдастырылады. Мысалы, қолданушы енгізеді несанкционированно тізіміне рұқсат етілген келушілер жүйесін; тазарту жүргізіледі журналдар мақсатында жасыру бұл мектеп жүйесі.  Ұсыным жою үшін алып тастау болып табылады файл-троян (түпнұсқа), болуына, оның құрылымы тәуелді нұсқасын бағдарламасы ретінде компьютер тисе. Екінші кезең – вирусқа қарсы тексеру, толық. Spoofer « мүмкіндік береді, подделывая жөнелтушінің мекен-жайын жіберуге желілік сұрау салулар мен хабарламалар. Үшін пайдаланылады берсін, хабарламаны жолдау, жіберілген түпнұсқа, немесе үшін қиындатуы іздеу жөнелтушінің. Бойынша ұсыныстар онымен күресуге кім.

Ұсыным жою үшін алып тастау болып табылады файл-троян (түпнұсқа), болуына, оның құрылымы тәуелді нұсқасын бағдарламасы ретінде компьютер тисе. Екінші кезең – вирусқа қарсы тексеру, толық. Spoofer « мүмкіндік береді, подделывая жөнелтушінің мекен-жайын жіберуге желілік сұрау салулар мен хабарламалар. Үшін пайдаланылады берсін, хабарламаны жолдау, жіберілген түпнұсқа, немесе үшін қиындатуы іздеу жөнелтушінің. Бойынша ұсыныстар онымен күресуге кім.

Көп:

Lenovo v580c: егжей-тегжейлі шолу

Бүгін біз жазу Lenovo ноутбугы v580c. Шолу егжей-тегжейлі, өйткені бұл портативті ДК сериясы IdeaPad кеңінен танымал, бірақ көпшілігі біледі, бұл тартады бұл құрылғы сатып алушылар. Моделі болып табылады жылдам және қамтиды көптеген оң қасиеттерді, с...

Таңдаймыз арналған модем ноутбука. Бірнеше ұсынымдар жаңа бастаған пайдаланушылар үшін

Қазіргі заманғы технологиялар бір орында тұрмайды, үнемі дамып келеді. Бірінші кезекте, бұл байланысты, бұл жыл сайын қажеттілігін ДК пайдаланушылардың үнемі өсіп, өндірушілер әр түрлі құрылғыларды барынша қанағаттандыруға тырысады бұл қажеттіл...

Ксеро-көшірме қағазы: қолдану және сипаттамалары

Қағаз болып саналады үлкен сұранысқа ие. Ол стандартты өлшемдері сәйкес келетін белгілеген форматтарға. Мысалы, парақтар А4 жүргізіледі параметрлерімен 297 210 мм. қалыңдығы құрайды, 0,02 - 0,03 мм. ксеро-көшірме қағазы кез келген басқа сияқты, ие, н...

"Hoax", вирусты мистификаторы

Бұл хакерлік утилиттер, келтіретін тікелей зиян, бірақ олар шығарады алдамшы туралы хабар зиян қазірдің өзінде залал немесе келтірілуі белгілі бір жағдайларда, немесе хабардар етеді пайдаланушының қауіптілігі туралы, сондай-ақ, бар. Мұндай “ән”, мысалы, мыналар жатады бағдарламасын, пугающие пайдаланушының әртүрлі хабарламалармен пішімдеу нұсқаулары туралы логикалық диск, бірақ оның жоқ, шығарады әр түрлі вирусоподобные, біртүрлі хабарлама және т. б.  Бәрі негізінен әзіл-сықақ, автордың осындай утилиттер. Удалить осындай бағдарламаны сәл қиынырақ, бірақ бола тұра, осы нұсқаулықты, бұл жасайды әрбір пайдаланушы. Бұл үшін алдымен аяқтау диспетчер задач үдеріс-браузер. Содан кейін удалить өзі файл. Міндетті түрде тазалау каталог атты Temporary Internet Files. Ол болуы мүмкін жұқтырған файлдар. Тексеруге кіріссе барлығы компьютер. Егер барлығы дұрыс болса, онда хакерлік утилиттер және олардан қорғау « іс өте күрделі.

Бәрі негізінен әзіл-сықақ, автордың осындай утилиттер. Удалить осындай бағдарламаны сәл қиынырақ, бірақ бола тұра, осы нұсқаулықты, бұл жасайды әрбір пайдаланушы. Бұл үшін алдымен аяқтау диспетчер задач үдеріс-браузер. Содан кейін удалить өзі файл. Міндетті түрде тазалау каталог атты Temporary Internet Files. Ол болуы мүмкін жұқтырған файлдар. Тексеруге кіріссе барлығы компьютер. Егер барлығы дұрыс болса, онда хакерлік утилиттер және олардан қорғау « іс өте күрделі.

Қорғау хакерлік утилитов Trojan-Dropper.Win32.Agent.albv

өзіне бағдарламасын рұқсатсыз жасырын инсталляции пайдаланушы құрбандыққа құрылғы зиянды бағдарламаларды орналасқан теле, бұл троян. Ұсыныстар бойынша операцияларды алып тастау мынадай. Аяқтау диспетчер задач зиянды процесс. Файлды жою және жою үшін жүйелік тізілімінде тұрғыда бір параметр. Жою керек тағы бір файл: %WinDir%systemsvhost.exe.  содан Кейін тазалау толық мазмұнды бүкіл папкалар %Temp%. Со алмалы-салмалы тасығыштарды удаляем мынадай: :autorun.inf :wlan.exe, онда X « әріп бөлімнен тұрады. Және соңында өткіземіз толық тексеруге кіріссе Касперский, міндетті түрде обновив барлық базасын.

содан Кейін тазалау толық мазмұнды бүкіл папкалар %Temp%. Со алмалы-салмалы тасығыштарды удаляем мынадай: :autorun.inf :wlan.exe, онда X « әріп бөлімнен тұрады. Және соңында өткіземіз толық тексеруге кіріссе Касперский, міндетті түрде обновив барлық базасын.

Бағдарлама электрондық тыңшылық Trojan-Spy.Win32.PcGhost.340

Хакерлік утилиттер және олардан қорғау « тақырыбы енді мәңгілік және тұрақты өзекті. Аталған бағдарлама үшін вести электрондық тыңшылық үшін пайдаланушы өзі (экран суреттер енгізілетін ақпарат тізімі, белсенді қосымшалар). Алынған осындай тәсілмен ақпарат әрқашан беріледі бекітілу барысында қаскүнем. Ал бұл үшін пайдаланылады, HTTP, FTP, электрондық пошта және басқа да тәсілдері. Нұсқаларды жою стандартны, файлдарды ғана ерекшеленеді. Аяқтаймыз троянский үдерісі диспетчер задач.  Удаляем троян PcGhost.exe мен файл: %System% - ға SYSKEY.DAT. Содан кейін удаляем тізілімін кілттер мен "PcGhost". Егер көруге хакинг құралдар, суреттер, бұл көрсетеді, ол анық, бұл сканерлеу кіріссе « міндетті рәсімі кезінде оларды жою. Жоқ десеңіз, болуы компьютер баяу, жоғалтып одан ақпаратты -мұны үнемі.

Удаляем троян PcGhost.exe мен файл: %System% - ға SYSKEY.DAT. Содан кейін удаляем тізілімін кілттер мен "PcGhost". Егер көруге хакинг құралдар, суреттер, бұл көрсетеді, ол анық, бұл сканерлеу кіріссе « міндетті рәсімі кезінде оларды жою. Жоқ десеңіз, болуы компьютер баяу, жоғалтып одан ақпаратты -мұны үнемі.

Article in other languages:

AR: https://www.tostpost.com/ar/computers/9859-hacking-tools-and-examples-of-protection.html

BE: https://www.tostpost.com/be/kamputary/17700-hakersk-ya-tyl-ty-pryklady-abarony-ad-h.html

DE: https://www.tostpost.com/de/computer/17714-hacker-tools-und-beispiele-zum-schutz-gegen-sie.html

En: https://www.tostpost.com/computers/17413-hacking-tools-and-examples-of-protection.html

HI: https://www.tostpost.com/hi/computers/9862-hacking-tools-and-examples-of-protection.html

JA: https://www.tostpost.com/ja/computers/9862-hacking-tools-and-examples-of-protection.html

PL: https://www.tostpost.com/pl/komputery/17680-narz-dzia-hakerskie-i-przyk-ady-ochrony-od-nich.html

TR: https://www.tostpost.com/tr/bilgisayarlar/17706-hacking-ara-lar-ve-rnekleri-korumas.html

UK: https://www.tostpost.com/uk/komp-yuteri/17699-hakers-k-util-ti-ta-prikladi-zahistu-v-d-nih.html

ZH: https://www.tostpost.com/zh/computers/10668-hacking-tools-and-examples-of-protection.html

Alin Trodden - мақала авторы, редактор

"Сәлем, Мен Алин Тродденмін. Мен мәтіндер жазып, кітаптар оқып, әсер іздеймін. Мен сізге бұл туралы айтуды жақсы білемін. Мен әрқашан қызықты жобаларға қатысқаныма қуаныштымын."

Жаңалықтар

Барлық пайдаланушылар өту бойынша безграничным кең жазықтар, жаһандық желі, тап қателермен жұмыс сайттар. Біз үшін олар түрінде ұсынылған беттер-қателер коды көрсетіледі шығар.Бұл қате 522. Жұмысындағы ақаулар сайттарҚате сайттард...

Intel Core i5 2450M: сипаттамалары

Intel Core i5 2450M « процессор үшін ноутбук жылғы канадалық компания. Ол ұсынылды 2011 жылы және бірден пайдаланыла бастады thinkpad компания DELL. Мақалада оның сипаттамалары мен параметрлері анықталды, ол өзінің бәсекелес...

Кім Гейб Ньюэлл? Жетістік тарихы

Әрбір геймер сеніммен айта алады кім Гейб Ньюэлл. Бұл гений компьютерлік ойындар саласында орасан зор табысқа жету және өзінің барлық бастамаларыңызға. Оның қолында шоғырланған билік ең танымал және тиімді студия - Valve Corporati...

МФУ орта сынып HP Laserjet PRO M1536DNF: мінсіз тепе-теңдік бағасы мен сапасы

Көпфункционалды құрылғы бастауыш деңгейін жақсы техникалық ерекшеліктермен, қол жетімді бағасы және внушительным көлемі айлық печати — бұл HP Laserjet PRO M1536DNF. Дәл осы жаңалық әмбебап шешім, ол біріктіреді принтер, скан...

Настольный компьютер қазіргі әлемде болып саналады қазірдің өзінде өмірінің ажырамас бөлігі. Сатып алу бойынша аталған агрегат, әрбір тырысады таңдау моделі максималды мүмкіндіктері. Бірақ, қалай болғанда да, уақыт келгенде ой да ...

Қалай жасауға жергілікті желіге қосылу: базалық ақпарат

Егер туралы айту компьютерлік желілерде болса, онда бар олардың екі түрі бар: ғаламдық (қазіргі уақытта бұл термин түсінеді, Интернет) және жергілікті. Негізгі айырмашылығы - саны қосылған есептеуіш құрылғылар. Ал қалғанының бәрі ...

Комментарий (0)

Бұл мақала емес, түсіндірмелер, бірінші болыңыз!